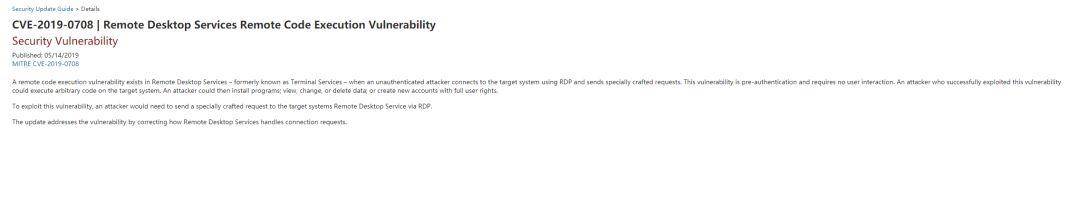

红色警报:CVE-2019-0708

昨天,美国时间步入了五月的第二个星期二,根据微软的惯例,每月的第二个星期二是微软的补丁日,在补丁日微软会放出系统更新补丁来修补一些系统漏洞。

在微软这一次放出的补丁中,他们修复了一个编号为 CVE-2019-0708 的漏洞,这一漏洞的存在将允许黑客通过开放的远程桌面服务直接入侵系统,执行任意命令。

稍对安全有一些了解的朋友应该都明白,任意命令执行是相当高危的漏洞,此前光是一个 ThinkPHP 的任意命令执行都已经让黑客们狂欢起来了,这类网页框架的任意命令执行往往受灾面积不会很大,因为它对框架的版本等都特定的要求。

这一次 CVE-2019-0708 是一个系统级的任意命令执行,这意味着如果服务器安装的是在漏洞影响范围内的 Windows 系统,且没有打上微软的补丁,只要你能够通过远程桌面连接到它,那么你就可以使用 CVE-2019-0708 攻击它。

这一漏洞的危险程度不亚于曾经被 WannaCry 利用的“永恒之蓝”,在 Twitter 上有网友表示如果这一漏洞的利用代码泄出,可能会有人利用这一漏洞开发 WannaCry 的变种,这会对全球的计算机带来极大的威胁。

CVE-2019-0708 主要影响的 Windows 有 Windows 7、Windows Server 2008、Windows Server 2008 R2,这些系统可以通过累积更新补丁或单独的安全补丁来修复这一漏洞。

微软已经停止支持的 Windows 2003、Windows XP 也会受到影响,微软针对这一漏洞为这两个已经停止支持的系统提供了单独的修复补丁,补丁编号为 KB4500705。

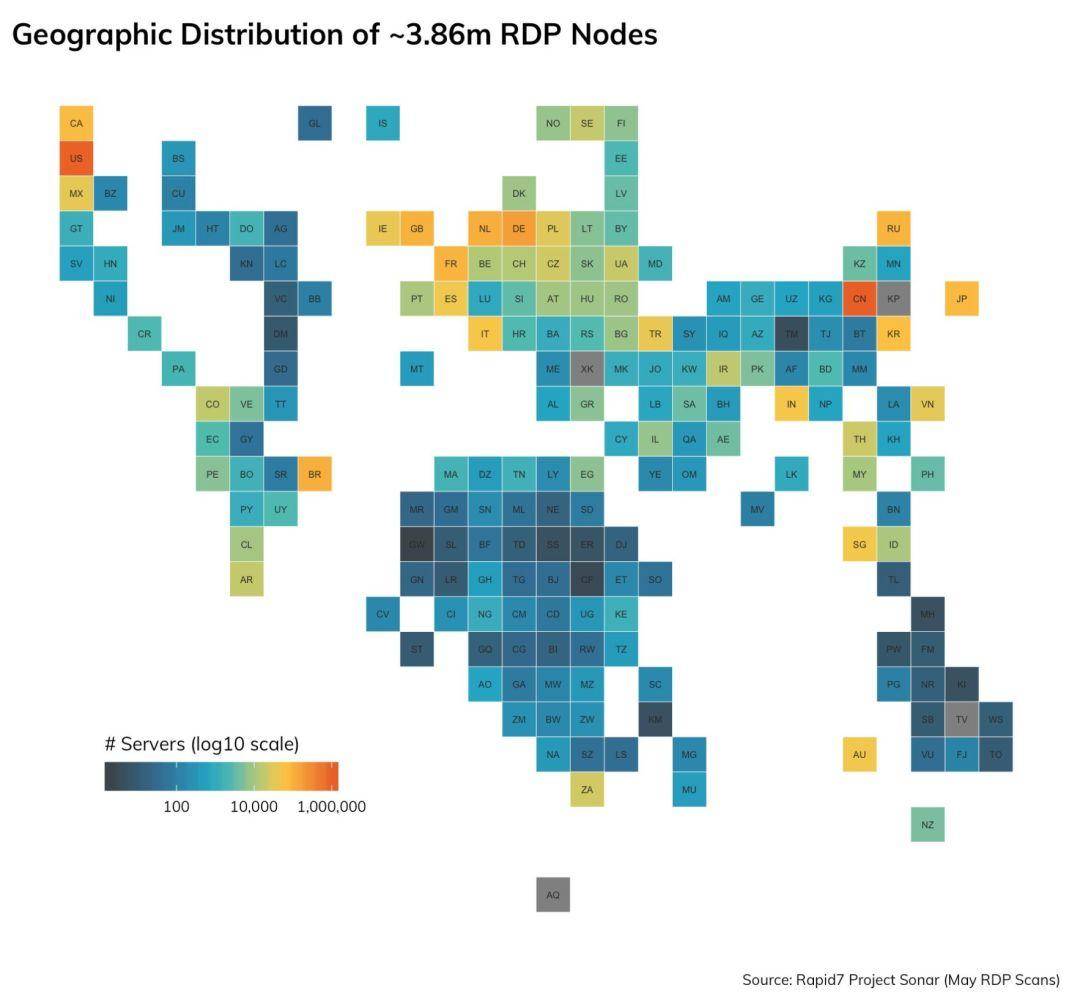

据统计,全球约有 386 万的设备会受到此次漏洞的影响,其中美国和中国将会是重灾区。

对于普通用户,尤其是国内的普通用户来说,如果你使用的是 Windows 7,而且系统的版本是专业版及以上,笔者建议你通过 Windows Update 或其他安全工具为系统打上补丁,因为 Windows 7 的这些高级版本具有对外提供远程桌面连接服务的能力,这意味着你的电脑一样会受到此次漏洞的威胁。

对于这类安全问题,笔者的建议是保持系统处于最新状态,因为除非是那些未公开、未修复的 0day,这些在发布补丁后才被人知晓并利用的漏洞对于那些勤打补丁的用户来说不会构成威胁。

另外值得一提的是微软也即将停止对 Windows 7 的支持,如果你还在使用 Windows 7,笔者的建议是最好早日升级到 Windows 10。

技宅空格

技宅空格